Ron Brouwer

Dafne Schippers liep de afgelopen jaren de gouden en zilveren medailles bij elkaar. Enkel dit jaar al won ze zilver op de 60 meter tijdens het indoor WK Atletiek in Portland en goud op de 100 meter en de 4 x 100 meter tijdens het EK Atletiek in Amsterdam. Jammer genoeg waren haar tegenstanders op de Olympische Spelen in Rio haar te snel af. Dafne moest op de 100 meter genoegen nemen met de vijfde plaats, maar op de 200 meter won ze zilver!

Netwerkbeheerders en ICT-beheerders lopen een gelijkaardige race. Elk moment van de dag. Ze zijn voortdurend in de weer om aanvallen van hackers af te slaan. En in tegenstelling tot atleten starten ICT-beheerders met een achterstand. Hackers ontwikkelen immers steeds nieuwe aanvalsmogelijkheden en penetratiescenario’s om netwerken, firewalls, webservers, mailservers en applicaties binnen te dringen. ICT-beheerders hebben bovendien vaak weinig tijd en middelen om hun kennis en vaardigheden systematisch uit te breiden.

Een Security Operations Center (SOC) kan hier verandering in brengen. Door de inrichting van een dergelijk competence center kunnen de tactiek, technieken, procedures en technologieën van uw organisatie gelijke tred houden en voorlopen op de aanvalsmogelijkheden van potentiële aanvallers.

Wilt u uw beveiligingsrace blijven winnen? Dan kan de ‘business-driven information security approach’ van DiVetro u zeker helpen. Deze methodiek combineert onze kennis en ervaring op het gebied van securityprojecten tot een handig systeem dat als uitgangspunt voor elk beveiligingsproject kan dienen. Ook binnen uw organisatie!

Business-driven information security

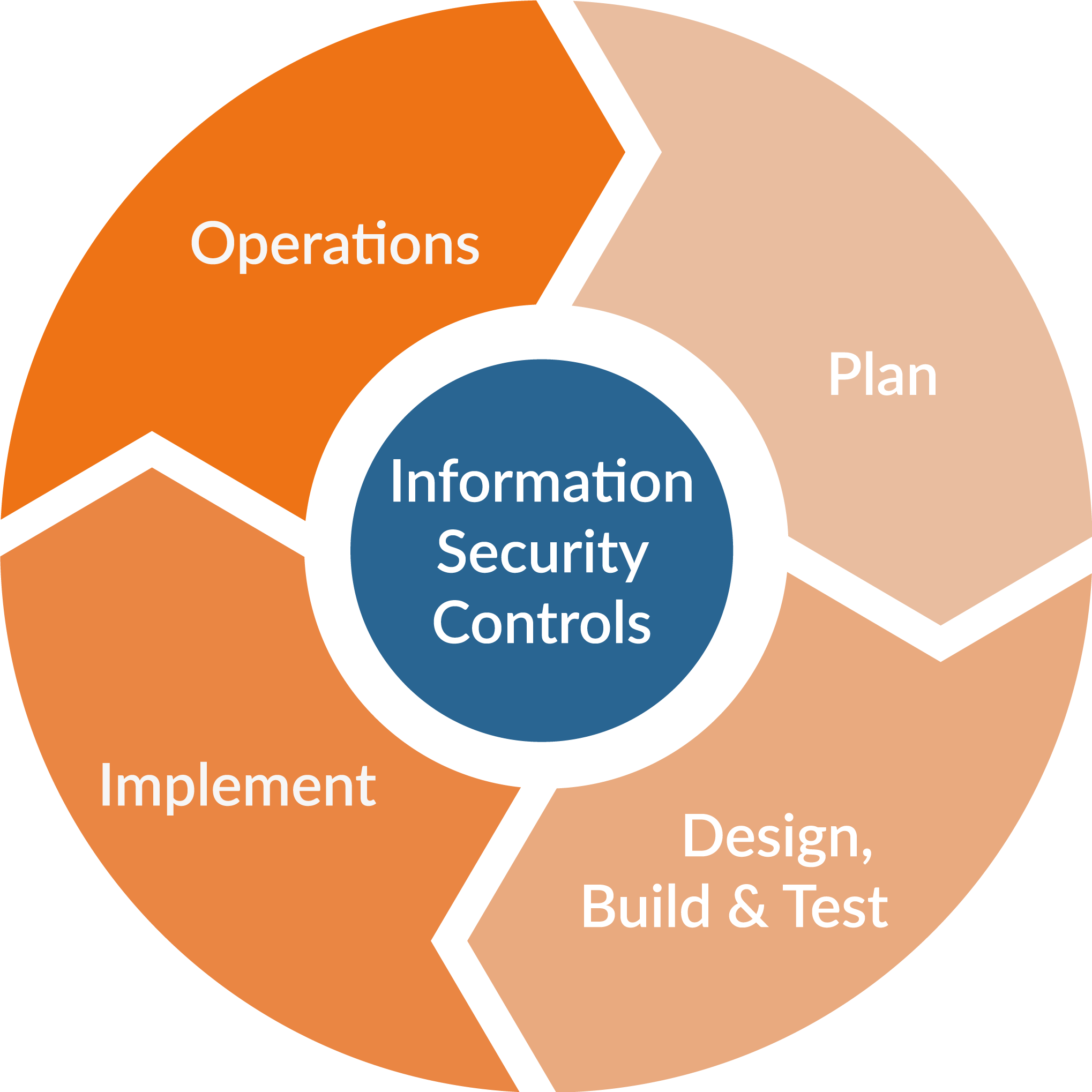

DiVetro’s Business-Driven Information Security Approach bestaat uit 4 fases die georganiseerd zijn rond ‘security controls’ of veiligheidsmaatregelen om het risico van schade of verlies van data te voorkomen, op te sporen of tegen te gaan.

In onze vorige publicaties beschreven we reeds:

- Fase 1 – Security Risk Assessment & Plan: in deze fase ontwikkelen we veiligheidsmaatregelen en richten we ons op het waarom, het nut en de noodzaak van elke maatregel.

- Fase 2 – Security by Design (design, build and test): in deze fase specificeren we de requirements voor elke maatregel en beslissen we ook wie de maatregel verzorgt. Dan realiseren we de maatregel en testen we of de maatregel aan de eisen voldoet.

- Fase 3 – Awareness and implementation: Tijdens deze fase voeren we de veiligheidsmaatregelen uit de eerste twee fases in met aandacht voor mensen, proces en techniek.

Vandaag bespreken we Fase 4: ‘Security Operations’. Tijdens deze fase nemen we de veiligheidsmaatregelen in beheer en exploitatie. We concentreren ons in dit artikel op de belangrijkste verschillen tussen een klassieke ICT-beheerorganisatie en een security operations center. Want een goed ingericht Security Operations Center, zo blijkt, heeft 4 belangrijke voordelen ten opzichte van een klassieke ICT-beheerorganisatie.

Het belang van security operations

Als ICT-beheerder en beveiligingsexpert ben je altijd in het nadeel. Terwijl een indringer maar één manier hoeft te ontdekken om binnen te dringen moet een ICT-beheerder of beveiligingsexpert voortdurend alle kwetsbaarheden in de organisatie opsporen, risico’s benoemen en vooral ook de juiste veiligheidsmaatregelen identificeren, plannen, invoeren en in stand houden.

Is een indringer eenmaal binnen geweest dan is het essentieel dat elk spoor ontdekt wordt. Geavanceerde indringers laten immers vaak ‘sporen’ achter die later actief kunnen worden en zo weer tot een nieuwe kwetsbaarheid kunnen leiden.

Met een goed ingericht ‘security operations’ proces of een Security Operations Center (SOC) zorgt u ervoor dat veiligheidsmaatregelen doen en blijven doen waarvoor ze ontworpen zijn. Het helpt u om de beschikbaarheid, integriteit en vertrouwelijkheid van uw bedrijfsgegevens te borgen.

DiVetro pleit bij iedere organisatie voor de inrichting van een adequaat ‘security operations’ proces of -als daar voldoende aanleiding voor bestaat- een gespecialiseerd Security Operations Center. En daar hebben we zo onze redenen voor…

4 Voordelen van een Security Operations Center

Op basis van onze ervaring zien we bij DiVetro vier belangrijke voordelen van een Security Operations Center ten opzichte van een klassieke ICT-beheerorganisatie:

- Een Security Operations Center organiseert de taken en verantwoordelijkheden centraal;

- Een Security Operations Center kan beter kwetsbaarheden en indringers detecteren;

- Een Security Operations Center kan beter veiligheidsincidenten en privacyschendingen afhandelen;

- Een Security Operations Center biedt meer ‘situational awareness’.

1. Een Security Operations Center organiseert de taken en verantwoordelijkheden centraal

Bij een klassieke ICT-beheersorganisatie zijn de verantwoordelijkheden op het gebied van beveiliging meestal verdeeld over de verschillende proceseigenaren; bij een Security Operations Center zijn specifieke veiligheidstaken en bijhorende verantwoordelijkheden meer centraal belegd. Hierdoor is het eenvoudiger om overzicht te behouden en (de beveiliging van) processen, procedures en systemen op elkaar af te stemmen. Een dergelijke integrale beveiligingsaanpak verkleint de kans op beveiligingsrisico’s.

Onze ervaring leert ons bovendien dat een Security Operations Center niet noodzakelijk door de eigen organisatie verzorgd hoeft te worden; de taken en verantwoordelijkheden kunnen al dan niet volledig uitbesteed worden aan een extern Security Operations Center. Op die manier combineert u uw eigen kracht met de kracht van de markt. U concentreert zich op uw primaire processen en een onafhankelijke gespecialiseerde partij concentreert zich op de beveiliging ervan. U concentreert zich dus beiden op de taken en verantwoordelijkheden waar u het best in bent.

2. Een Security Operations Center kan beter kwetsbaarheden en indringers detecteren

De vertrouwelijkheid, integriteit en beschikbaarheid van uw bedrijfsinformatie kan op verschillende manieren aangetast worden. Gespecialiseerde hackers kunnen zelf aanvallen uitvoeren maar ze kunnen ook gebruik maken van zogenaamde ‘script kiddies’ die geautomatiseerde aanvallen plegen.

Om de risico’s te beperken en de juiste beveiligingsmaatregelen te kunnen nemen is het essentieel om tijdig te ontdekken of een (potentiële) aanvaller:

- toegang krijgt tot uw vertrouwelijke of geheime informatie;

- substantiële financiële schade en/of reputatieschade kan toebrengen;

- de continuïteit van uw bedrijf in gevaar kan brengen;

- de veiligheid van uw klanten, medewerkers en/of bezoekers in gevaar kan brengen;

- andere nieuwswaardige voorvallen kan creëren.

U kunt uw beveiligingsrisico’s op 2 manieren beperken. U kunt indringers reactief traceren maar u kunt ook proactief op zoek gaan naar kwetsbaarheden in uw eigen processen en procedures. De proactieve manier heeft uiteraard de voorkeur. Het is immers beter om te voorkomen dan te genezen.

Onze ervaring leert ons dat (vooral externe) specialistische security-organisaties beter in staat zijn om penetratietesten en security audits uit te voeren dan interne ICT-beheerorganisaties. Specialistische organisaties beschikken over de meest actuele kennis, uitgebreide ervaring en een frisse, onafhankelijke en onbevooroordeelde blik. Hierdoor kunnen zij beter:

- vanaf het internet de ICT-infrastructuur en gekoppelde systemen van klanten penetreren;

- verdachte services, applicaties en manieren om data te verzamelen identificeren en verifiëren;

- het interne netwerk van klanten testen op “standaard” gebruikersnamen en wachtwoorden en andere kwetsbaarheden.

Wij pleiten er bij DiVetro altijd voor om security-audits door gespecialiseerde externe partijen te laten uitvoeren. Op deze manier krijgt u een actueel, onafhankelijk en geprioriteerd overzicht met kwetsbaarheden binnen de systemen van uw organisatie. Op basis van dit overzicht kunt u betere beveiligingsmaatregelen nemen om de totale weerbaarheid en veiligheid van uw organisatie te vergroten.

3. Een Security Operations Center kan beter veiligheidsincidenten en privacyschendingen afhandelen

Bij ernstige informatiebeveiligingsincidenten zijn alle ogen gericht op de Information Security Officer of de verantwoordelijkheden van de afzonderlijke ICT-processen en –systemen. Zij zijn er immers verantwoordelijk voor dat:

- er voldoende opgeleid en getraind personeel beschikbaar is met sterke technische, analytische en communicatieve vaardigheden;

- er een duidelijke escalatieprocedure is voor de coördinatie en de besluitvorming van analyses en reactieve activiteiten;

- er een realtime ‘beeld’ beschikbaar is om incidenten vast te stellen en natuurlijke ananalysetools om response acties te sturen en te coördineren;

- de juiste autoriteiten en hulpverleners worden ingeschakeld om een snelle en beslissende reactie uit te voeren.

Wij zien in de praktijk helaas dat de meeste klassieke ICT-beheerorganisaties een onvoldoende scoren op twee tot drie van de vier bovengenoemde onderdelen. Security Operations Centers daarentegen zijn juist ontstaan om de afhandeling van incidenten bij penetraties en informatielekken 24 uur per dag en 7 dagen per week optimaal te faciliteren.

Hoe scoort uw organisatie op de 4 bovengenoemde punten?

4. Een Security Operations Center biedt meer situational awareness

Het U.S Army handboek definieert ‘Situational Awareness’ als “het opdoen van kennis en inzicht van de huidige situatie van zowel de tegenpartij als van de eigen partij om een nauwkeurige, tijdige, relevante evaluatie van het ‘strijdtoneel’ mogelijk te maken en dat om de besluitvorming te ondersteunen.”

Situational Awareness is zeer belangrijk vanwege de hoge complexiteit van het digitale speelveld. Het is immers vaak al een hele uitdaging om de primaire processen van uw organisatie operationeel te houden. De beveiliging van deze processen zorgt voor extra complexiteit. Dit vraagt extra inspanningen.

Gespecialiseerde security analisten zorgen ervoor dat:

- uw ICT geen storingen of ander ongewenst gedrag vertoont;

- uw medewerkers geen ongewenst operationeel gedrag vertonen;

- u inzichten heeft in de afhankelijkheden tussen uw gegevens en ICT-componenten.

Voor een geïntegreerde aanpak van uw beveiliging is de ontwikkeling van een ‘systeem van systemen’ essentieel. Een dergelijk systeem verschaft inzicht in de afhankelijkheden tussen uw hardware, software, data en gebruikersorganisatie. Hiermee kunt u ongewenst gedrag opsporen en structureel verbeteren en de impact van ongewenste afhankelijkheden verlagen.

Security analisten kunnen echter alleen corrigeren wat ze daadwerkelijk constateren. Daarbij kunnen ze gebruikmaken van actieve en passieve sensortechnologieën. Sensoren zijn de ogen en oren van de security analist. Sensoren verzamelen data op basis waarvan de analist kan bepalen of er sprake is van een inbreuk of niet en op basis waarvan (al dan niet automatische) tegenacties kunnen worden opgestart.

Onze ervaring leert ons dat Security Operations Centers de volgende voordelen vertonen ten opzichte van klassieke ICT-beheeromgevingen:

- ‘arround the clock security’: Klassieke ICT –beheeromgevingen hebben vaak nog te maken met klassieke werktijden en/of ‘bereikbaarheidsdiensten’. Gespecialiseerde Security Operations Centers daarentegen zijn ‘24/7’ bemenst en operationeel. Security Operations Centers werken standaard met ploegendiensten om de continuïteit te waarborgen;

- ‘realtime’ reacties: Externe Security Operations Centers zijn vaak beter uitgerust om direct in te grijpen wanneer een sensor een ongewenste situatie constateert. Zeker in situaties waar de ‘cloud’ een voorname rol speelt zien we grotere verschillen. Klassieke ICT-beheeromgevingen zijn voornamelijk gefocust op de interne informatievoorziening; security operations centers zijn ook gericht op de (internet)wereld buiten de organisatie;

- De ‘cloud’ is een onderdeel van het digitale speelveld waarin bedrijfsgegevens worden blootgesteld aan mogelijke externe gevaren. Zonder aanvullende maatregelen is een veilige overdracht van gegevens niet mogelijk;

- Spreiding van risico’s in plaats van ‘de beheerder bewaakt’: bij klassieke ICT-beheeromgevingen beschikken beheerders vaak over meerdere en uitgebreide systeem- en administratoraccounts. Hierdoor hebben ze uitgebreide toegangsrechten en is functiescheiding en controle niet vanzelfsprekend. Bij een Security Operations Center kan men elkaar controleren om zo het risico op ongewenst gedrag van de ICT-beheerder te verkleinen.

Spreiding van risico’s is een van de oudste maatregelen die bestaan. Ook vandaag de dag is deze maatregel actueel. Door het (gedeeltelijk) uitbesteden van klassieke ICT-beheertaken aan een Security Operations Center kunnen we de veiligheid verder vergroten.

De beveiliging van uw organisatie

Hoe heeft u de beveiliging van uw ICT geregeld? Wie is waarvoor verantwoordelijk? Doet u alles zelf, werkt u samen met externe partijen of heeft u uw volledige ICT-beveiliging geoutsourcet?

Wij zien als DiVetro in de praktijk steeds meer voordelen van Security Operations Centers maar wij horen uiteraard ook graag u hier tegenaan kijkt. Aarzel niet en deel uw mening of vragen onder dit artikel.

Vragen of informatie?

Vond u dit artikel interessant? Via de knoppen onderaan deze pagina kunt u het artikel met uw netwerk delen.

Heeft u verdere vragen of suggesties naar aanleiding van dit artikel? Wij vernemen het graag van u via het reactieformulier onderaan deze pagina of via info@divetro.nl

Wilt u meer van dit soort artikelen lezen? Schrijf u hieronder in voor onze nieuwsbrief. U ontvangt dan 1 keer per maand een e-mail met links naar onze publicaties in uw mailbox.

Goede dag, Ik ben Ron Brouwer en oplossingen bedenken voor Informatiebeveiligingsvraagstukken is echt mijn ding. Zit jij met een uitdaging op het gebied van informatiebeveilingsbeleid, baselines of het definiëren of invoeren van maatregelen kun je mij bereiken via ron.brouwer@divetro.nl of maak even een afspraak via +31 (0) 88 000 54 00 . Tot gauw!